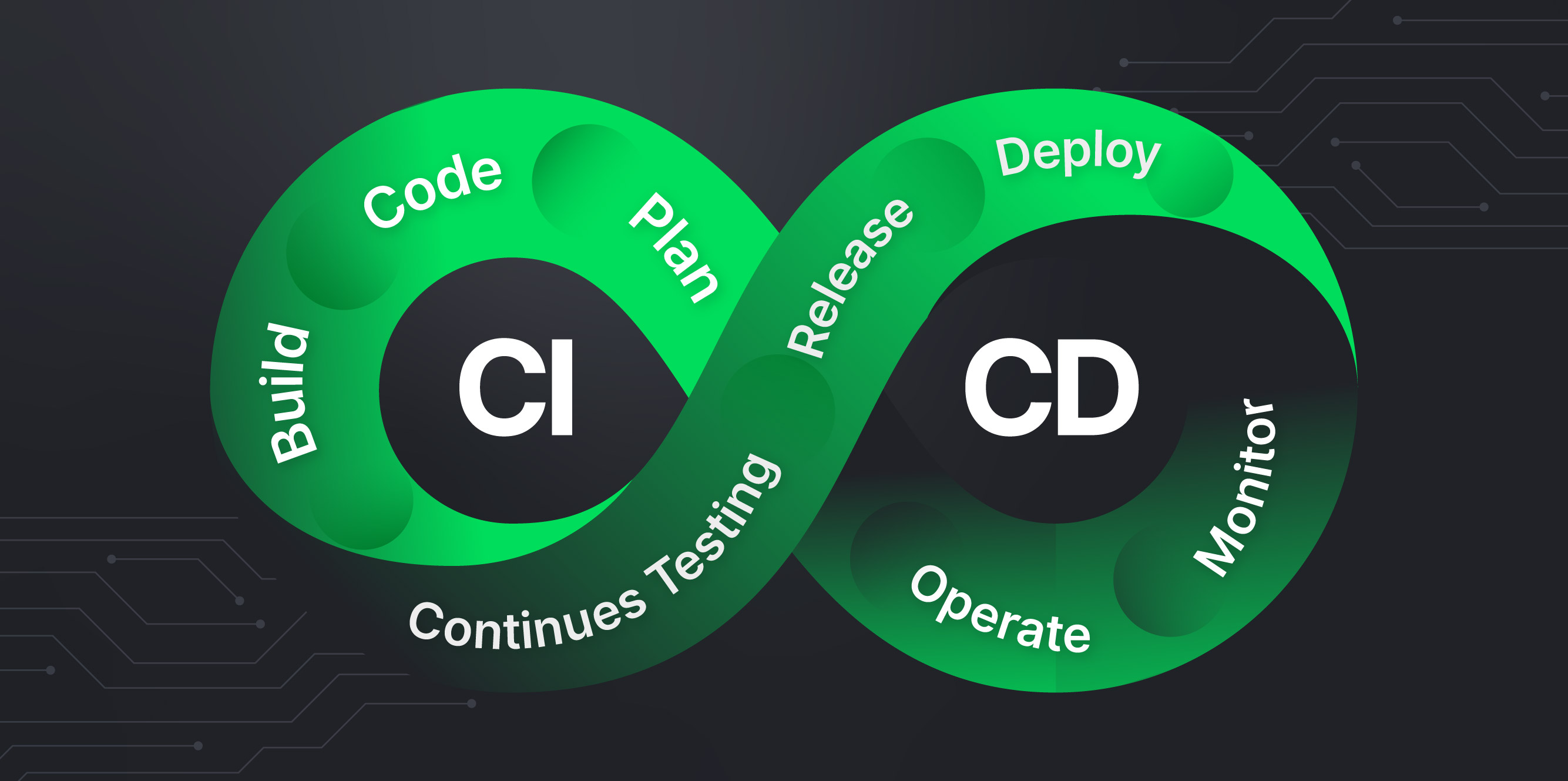

CI/CD (Continuous Integration/Continuous Delivery) adalah sebuah metodologi pengembangan perangkat lunak yang bertujuan untuk meningkatkan kualitas, efisiensi, dan kecepatan proses pengembangan, pengujian, dan penyebaran perangkat lunak. Dengan menggunakan CI/CD, para pengembang dapat mengintegrasikan kode mereka secara terus-menerus, menjalankan tes otomatis, dan menyebarluaskan produk mereka secara cepat dan teratur.

Namun, CI/CD juga membawa tantangan dan risiko keamanan tersendiri, yang dapat mengancam integritas, kerahasiaan, dan ketersediaan perangkat lunak dan data yang terkait. Beberapa risiko keamanan CI/CD yang umum antara lain adalah:

- Penggunaan komponen perangkat lunak yang rentan. Banyak perangkat lunak yang menggunakan komponen pihak ketiga, seperti pustaka, kerangka kerja, atau modul, yang dapat memiliki kerentanan keamanan yang diketahui atau tidak diketahui. Jika komponen tersebut tidak diperbarui secara teratur atau diverifikasi keamanannya, maka perangkat lunak yang menggunakannya dapat menjadi sasaran serangan.

- Pengunggahan kode atau kredensial yang tidak aman. Para pengembang dapat secara tidak sengaja atau disengaja mengunggah kode atau kredensial yang tidak aman ke repositori kode, seperti GitHub atau GitLab, yang dapat diakses oleh pihak-pihak yang tidak berwenang. Hal ini dapat menyebabkan pencurian, manipulasi, atau penyalahgunaan kode atau kredensial tersebut.

- Penggunaan alat CI/CD yang tidak terpercaya. Alat CI/CD, seperti Jenkins, Travis CI, atau GitHub Actions, adalah perangkat lunak yang digunakan untuk mengotomatisasi proses CI/CD. Namun, alat CI/CD juga dapat menjadi sasaran atau sarana serangan, jika alat tersebut tidak terpercaya, tidak diperbarui, atau tidak dikonfigurasi dengan benar. Misalnya, alat CI/CD dapat disusupi oleh kode jahat, seperti malware atau backdoor, yang dapat mengambil alih atau merusak perangkat lunak yang dikembangkan.

- Penggunaan infrastruktur CI/CD yang tidak aman. Infrastruktur CI/CD, seperti server, kontainer, atau cloud, adalah tempat di mana proses CI/CD berlangsung. Infrastruktur CI/CD juga dapat menjadi sasaran atau sarana serangan, jika infrastruktur tersebut tidak aman, tidak diperbarui, atau tidak dikonfigurasi dengan benar. Misalnya, infrastruktur CI/CD dapat diretas, disabotase, atau diserang oleh serangan denial-of-service (DoS), yang dapat mengganggu atau menghentikan proses CI/CD.

Untuk menghadapi risiko keamanan CI/CD dan melindungi perangkat lunak Anda, Anda perlu menerapkan beberapa langkah pencegahan dan mitigasi, seperti:

- Melakukan pemindaian keamanan secara terus-menerus. Anda perlu melakukan pemindaian keamanan secara terus-menerus pada semua komponen perangkat lunak, alat CI/CD, dan infrastruktur CI/CD yang Anda gunakan, untuk mendeteksi dan memperbaiki kerentanan keamanan yang ada. Anda dapat menggunakan alat-alat pemindaian keamanan yang tersedia, seperti Snyk, SonarQube, atau OWASP ZAP.

- Menggunakan kredensial dan enkripsi yang kuat. Anda perlu menggunakan kredensial dan enkripsi yang kuat untuk melindungi akses dan komunikasi Anda dengan repositori kode, alat CI/CD, dan infrastruktur CI/CD. Anda juga perlu mengelola dan menyimpan kredensial Anda dengan aman, dan tidak mengunggahnya ke tempat-tempat yang tidak terpercaya atau terbuka.

- Menggunakan alat CI/CD dan infrastruktur CI/CD yang terpercaya. Anda perlu menggunakan alat CI/CD dan infrastruktur CI/CD yang terpercaya, yang berasal dari sumber yang sah, memiliki reputasi yang baik, dan mendukung fitur-fitur keamanan yang diperlukan. Anda juga perlu memperbarui dan mengkonfigurasi alat CI/CD dan infrastruktur CI/CD Anda dengan benar, sesuai dengan standar dan praktik keamanan yang berlaku.

- Mengikuti prinsip-prinsip keamanan CI/CD. Anda perlu mengikuti prinsip-prinsip keamanan CI/CD, yang merupakan pedoman umum untuk mengintegrasikan keamanan ke dalam proses CI/CD Anda. Beberapa prinsip keamanan CI/CD antara lain adalah:

- Shift left. Anda perlu memasukkan keamanan sejak awal proses CI/CD, dan tidak menunda atau mengabaikannya sampai akhir. Dengan demikian, Anda dapat mengurangi risiko, biaya, dan waktu yang dibutuhkan untuk mengatasi masalah keamanan.

- Security as code. Anda perlu mengkodekan keamanan ke dalam perangkat lunak dan infrastruktur Anda, dengan menggunakan alat-alat dan teknik-teknik yang sesuai, seperti DevSecOps, Infrastructure as Code, atau Policy as Code. Dengan demikian, Anda dapat meningkatkan konsistensi, fleksibilitas, dan otomatisasi keamanan Anda.

- Security by design. Anda perlu merancang perangkat lunak dan infrastruktur Anda dengan mempertimbangkan keamanan sebagai salah satu aspek penting, dan tidak menambahkannya sebagai tambalan atau tambahan. Dengan demikian, Anda dapat memastikan bahwa keamanan Anda sesuai dengan tujuan, fungsi, dan persyaratan perangkat lunak dan infrastruktur Anda.

CI/CD adalah sebuah metodologi pengembangan perangkat lunak yang bermanfaat, tetapi juga berisiko. Oleh karena itu, Anda perlu memahami dan menghadapi risiko keamanan CI/CD yang ada, dan melindungi perangkat lunak Anda dengan cara-cara yang tepat. Dengan demikian, Anda dapat mengembangkan perangkat lunak yang berkualitas, efisien, dan cepat, tanpa mengorbankan keamanan Anda.